¿Te has parado a pensar en la cantidad de información confidencial puedes tener en tu correo electrónico? ¿Has pensado como proteges la seguridad de tu correo electrónico?

Día a día enviamos y recibimos cientos de correos, personales y profesionales, con información comprometida, sensible, personal…. etc.

A través del correo electrónico enviamos contraseñas, información sobre clientes, informes del trabajo, contratos, datos bancarios, credenciales, información personal… Toda se envía como un texto plano, echo el cual permite, llegado el caso, que esta información sea leída por el destinatario y por cualquier intermediario.

La mayoría de los usuarios, utilizamos los servicios de mensajería instantánea y correo electrónico de moda, como pueden ser Outlook, Yahoo, Mail, Gmail… como opción para comunicarnos.

En el ámbito profesional, el correo electrónico es uno de los canales de comunicación más habitual, para que la empresa interactúe con sus clientes; pero partiendo de esta premisa, no hemos de olvidad que también es uno de los menos seguros.

La mayoría de los usuarios profesionales utilizan el correo electrónico para interactuar y mantener el contacto constantemente con sus clientes, pero es una realidad contrastada según diferentes encuestas, que la mayoría no son conscientes de la importancia de tomar medidas de seguridad en el intercambio de información a través del email.

Pero… ¿Cómo se producen los ciberataques y se vulnera la seguridad de tu correo electrónico?

Uno de los ataques más fáciles y barato, usado habitualmente por los ciberdelincuentes y quizás el más conocido por los usuarios del mundo digital, es el ataque por “Phishing”.

El vector de ataque del “Phishing”, utiliza una máxima reconocida en el mundo de la ciberseguridad “el eslabón más débil de la cadena de seguridad siempre es el usuario” máxima que, trasladada al mundo empresarial, podríamos traducir como “el eslabón más débil de la cadena de seguridad en una compañía, son sus usuarios y por extensión sus cuentas de correo electrónico”.

Crecimiento de la ciberdelincuencia y de los ataques phishing

Conscientes de estas máximas, los ciberdelincuentes explotan diferentes oportunidades, algunas de ellas de nueva aparición, para hacer que las campañas de phishing obtengan unos resultados mucho más efectivos.

Por ejemplo, utilizando la Inteligencia Artificial (IA), los ciberdelincuentes pueden descubrir estilos de escritura, comportamiento o tendencias de los empleados en sus mensajes, aspectos personales del empleado… etc.

Con esta información, los ciberdelincuentes, utilizando metodologías y técnicas de ingeniería social, consiguen enviar correos electrónicos “fraudulentos” los cuales resultan tan convincentes, que primo pasan los filtro de seguridad informática de las Compañías, para después cumplir con el objetivo de que los usuarios en base a esa ingeniería social, crean en los mensajes y contenidos del mismo y faciliten al ciberdelincuente, obtener el objetivo final del mismo, el cual no es otro que conseguir atacar maliciosamente la información de la compañía.

En este sentido, los expertos en seguridad y las tecnologías, avanzan de una manera continuada, lo cual hace que constantemente seamos testigos de la aparición de soluciones e innovaciones que dificultan a los ciberdelincuentes la consecución de sus objetivos.

En la actualidad, se están desarrollando, llevando a cabo ensayos y finalmente usando nuevas tecnologías pioneras en muchos casos, tales como la Inteligencia Artificial, para automatizar la detección de phishing.

“Las nuevas tecnologías, contribuyen a crear un amplio abanico de soluciones tecnológicas punteras y especializadas en la prevención de los ataques a través del correo electrónico”.

Una compañía, independientemente del sector en el que opere, ha de entender que, para asegurar el correo electrónico corporativo y la información que se alberga adjunta al mismo, es esencial disponer de barreas de seguridad en diferentes niveles y perspectivas, las cuales contribuyan a la defensa en profundidad dichos datos de la compañía.

Estas barreras de seguridad, enfocadas al uso del correo electrónico de una empresa, permiten analizar las redes de comunicación del mismo, entender los patrones y comportamientos de envíos de correos de los usuarios, con el objetivo de poder determinar cuáles son “normales” y cuáles no, detectando así posibles anomalías, ataques y errores.

Para mantener la seguridad de tu correo electrónico, actualmente existen herramientas capaces de generar informes en tiempo real e históricos.

En estos informes se reflejan anomalías, ataques y errores en el total de correos que entran y salen a través de los sistemas de información de las Compañías.

Además, estas herramientas, pueden especificar qué acciones se han determinado llevar acabo con los emails anómalos, atacados o erróneos que se hayan detectado; aspecto este, el de auditoria, cada vez más importante, para saber ¿Qué ha pasado? y ¿Por qué ha pasado? más en estos tiempos, con la entrada en vigor en Europa de la nueva regulación de datos GDPR.

Este nuevo reglamento estableció la norma de que las empresas deben informar sobre las violaciones de datos que afecten a su información personal. Si no cumplen con esta norma, la empresa que no cumpla puede enfrentarse a multas de hasta el 4 % de su facturación global.

Encriptación del correo – Cifrado PGP para mantener la seguridad de tu correo electrónico

¿Conoces lo qué es el cifrado PGP? Pretty Good Privacy o PGP, es un estándar para encriptar los datos de código abierto que se utiliza para cifrar correos electrónicos, de manera que nadie, ni siquiera la compañía, Administraciones Públicas o los ciberdelincuentes, puedan espiar tu comunicación.

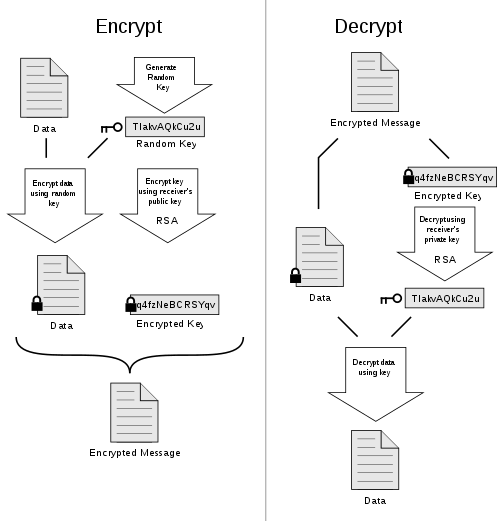

Es usado para aumentar la seguridad las comunicaciones realizadas por el correo electrónico; puesto que se trata de un criptosistema en formato híbrido que combina técnicas de criptografía simétrica y criptografía asimétrica, combinación la cual permite aprovechar lo mejor de cada técnica.

Sobre el cifrado PGP

- Fue creado en 1991 por Phil Zimmermann. Pretty Good Privacy (PGP), es un método que tiene por finalidad proteger la información distribuida a través de Internet mediante el uso de criptografía de clave pública, así como facilitar la autenticación de documentos gracias a firmas digitales.

- Podemos indicar de manera sencilla, que el cifrado E2E “end to end” significa que únicamente el remitente y el destinatario de un mensaje pueden leerlo; por lo que el protocolo de encriptación se encarga de cifrar la información en el emisor y de descifrarla en el destinatario.

- PGP utiliza criptografía de claves, una pública y una secreta, aspecto el cual ayuda a proteger las comunicaciones “end to end”.

- Utiliza cuatro procesos distintos de cifrado: hashing, compresión de datos, cifrado de clave simétrica y cifrado de clave pública), que garantizan la seguridad desde el momento en que se cifra un archivo, mensaje o documento y se procede a su descifrado.

- Se utiliza para encriptar, cifrar y firmar textos, correos electrónicos, archivos, directorios…

El cifrado seguro del correo electrónico con el estándar PGP tiene como objetivo comprobar la integridad y autenticidad de los correos electrónicos, así como asegurar la privacidad de todo el contenido del correo.

¿Cómo funciona el cifrado PGP?

En primer lugar, se crea la clave privada y la clave pública. La clave pública es la clave que das a las personas que quieren que se les envíen mensajes encriptados. La clave privada se guarda de forma privada. Esta clave privada es la única clave que puede descifrar mensajes que antes estaban cifrados con la clave pública. Si perdemos la clave privada, no hay una manera de recuperación de clave, convirtiendo el mensaje cifrado de por vida.

El cifrado PGP puede ser configurado por cualquier persona, sin necesidad de tener grandes conocimientos técnicos.

Si necesitas ayuda para cifrar tu correo electrónico, aquí puedes consultar una guía que ha creado INCIBE con los procesos de firma y verificación de correos, cifrado y descifrado.

Podrás consultar el proceso a seguir, tanto en los correos electrónico como de ficheros adjuntos.

La ciberseguridad en las empresas en 2019

El tiempo corre en contra de los usuarios; por lo que resulta importante que tanto usuarios domésticos como empresariales, se conciencien y comprendan la evolución de la ciberdelincuencia entorno al uso de email; así como la continua aparición de herramientas y soluciones, los cuales de una u otra manera nos ayudan a protegernos de los ataques dirigidos contra el correo electrónico.

El uso de técnicas de cifrado en los correos electrónicos nos permite evitar que los ciberdelincuentes nos engañen, con el objetivo final de obtener nuestra información confidencial de todo tipo, cuentas bancarias, pines de seguridad, contraseñas… etc.

Así es que, si como usuario de correo electrónico, en algún momento recibes un email sospechoso o claramente fraudulento solicitando información personal en nombre de terceros (normalmente grandes corporaciones o empresas cotidianas en nuestro día a día) IGNORA ese correo electrónico y marca al destinatario como spam.

Cada vez son más las compañías que se están dando cuenta de la necesidad de establecer medidas de seguridad contra estas prácticas; ya no solo por asegurar la privacidad de los datos que residen en la misma; sino también pensando en sus clientes; puesto que la imagen que se proyecta de empresa segura y concienciada por la seguridad en sus procesos hacia la tan nombrada “Transformación Digital 4.0” cada vez toma mas relevancia en la relación cliente – proveedor.

Es más común en las compañías, que las partidas presupuestarias destinadas a la ciberseguridad, aumenten considerablemente año a año. De igual modo, es cada vez más habitual que los CEO sientan mayores preocupaciones con todos los temas relacionados con las TIC y la ciberseguridad.

Así es que, teniendo en cuenta el escenario ¿cómo te preocupas tu o tu compañía para protegerte de los ciberataques dirigidos al correo electrónico doméstico o corporativo?